wordpressをセットアップ途中で、半日放置したら、、

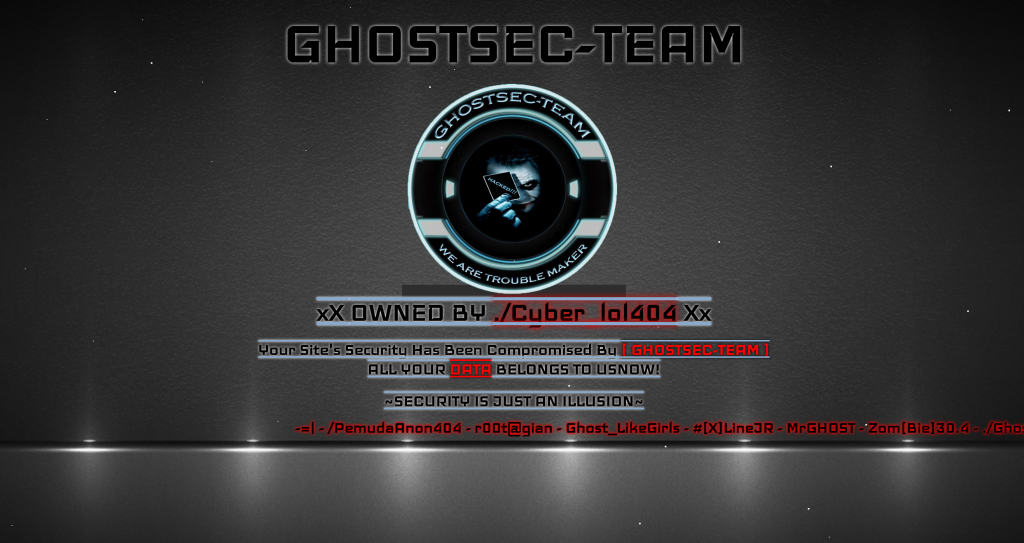

自分のサイトがこんなサイトに。。!

まじびびりました(笑)

しかも最初はマトリックスのコンソール画面みたいな画面でるなど、

とても動きがありHTML5をバリバリつかったとても凝ったサイトになっていたのでまさか自分のサイトとは

思わず見てしまいました。

あまりにもびびりすぎて、速攻で、wordpressをディレクトリごと削除してしまいました。。

いま考えれば、とっておいてどうやってハッキングされかを解析できるようにしておくべきでした。

wordpressのディレクトリ以外は、削除する前に気づけたので一旦、DBとアクセスログともに保存し、

いろいろを覗いてみました。

まずnginxのアクセスログをみたところ、ハッキングした方は、当たり前っちゃあたりまえですが、

多段のプロキシサーバーを介しているようで、

アクセスログをみるとこんな感じ

66.85.148.52 - - [08/May/2015:17:04:42 +0900] "POST /wp-admin/install.php?step=2 HTTP/1.1" 200 3009 "http://攻撃対象サーバーIP/wp-admin/install.php" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:04:45 +0900] "GET /wp-login.php HTTP/1.1" 200 2723 "http://攻撃対象サーバーIP/wp-admin/install.php?step=2" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:04:50 +0900] "POST /wp-login.php HTTP/1.1" 200 3745 "http://攻撃対象サーバーIP/wp-login.php" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:04:54 +0900] "POST /wp-login.php HTTP/1.1" 302 5 "http://攻撃対象サーバーIP/wp-login.php" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:04:55 +0900] "GET /wp-admin/ HTTP/1.1" 302 5 "http://攻撃対象サーバーIP/wp-login.php" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:04:55 +0900] "GET /wp-admin/upgrade.php?_wp_http_referer=%2Fwp-admin%2F HTTP/1.1" 200 1278 "http://攻撃対象サーバーIP/wp-login.php" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:04:58 +0900] "GET / HTTP/1.1" 200 16656 "http://攻撃対象サーバーIP/wp-admin/upgrade.php?_wp_http_referer=%2Fwp-admin%2F" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:04:58 +0900] "GET / HTTP/1.1" 200 17546 "http://攻撃対象サーバーIP/wp-admin/upgrade.php?_wp_http_referer=%2Fwp-admin%2F" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:05:05 +0900] "GET / HTTP/1.1" 200 17546 "http://攻撃対象サーバーIP/wp-admin/upgrade.php?_wp_http_referer=%2Fwp-admin%2F" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:05:11 +0900] "GET /wp-admin/about.php HTTP/1.1" 200 32252 "http://攻撃対象サーバーIP/" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:05:12 +0900] "GET /wp-admin/load-scripts.php?c=0&load%5B%5D=jquery-core,jquery-migrate,utils&ver=4.2.2 HTTP/1.1" 200 105061 "http://攻撃対象サーバーIP/wp-admin/about.php" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

66.85.148.52 - - [08/May/2015:17:05:12 +0900] "GET /wp-admin/load-styles.php?c=0&dir=ltr&load=dashicons,admin-bar,wp-admin,buttons,wp-auth-check&ver=4.2.2 HTTP/1.1" 200 292720 "http://攻撃対象サーバーIP/wp-admin/about.php" "Mozilla/5.0 (X11; Linux x86_64; rv:31.0) Gecko/20100101 Firefox/31.0 Iceweasel/31.5.0"

※攻撃対象のサーバーIPは隠しております。

今回究極にダメダメだったのが、

セットアップの途中で放置してしまったことが、

よくなかったと反省しております。

攻撃者もinstall.phpや、wp-admin〜のファイルへアクセスしている事がわかりました。

さらに攻撃対象のwordpressのデータベースも、

書き換わっており、wordpressへのログイン情報までもが書き換わっている状況でした。

*************************** 3. row ***************************

option_id: 3

option_name: blogname

option_value: hacked

autoload: yes

*************************** 4. row ***************************

option_id: 4

option_name: blogdescription

option_value: Just another WordPress site

autoload: yes

*************************** 5. row ***************************

option_id: 5

option_name: users_can_register

option_value: 0

autoload: yes

*************************** 6. row ***************************

option_id: 6

option_name: admin_email

option_value: cyberlol*@**.com

autoload: yes

*************************** 7. row ***************************

ブログ名もhackedと。。。完全にやられた感じです。

FireWallは80と443ポートしかあけていないので、web以外は問題なさそう。

wordpress用のDBユーザー等は、対象のDBのパスワード変更などを実施し、

また管理画面へのIPアクセス制限をかけました。。

これで一旦は大丈夫かな?。。

**追記**

GHOSTSEC-TEAMで色々ググってみると、

被害をうけたまま放置されているサイトがちらほら。。

若干異なったパターンのデザインやギミックのものが、他にも。。

wordpressのinstall中はもっとも脆弱になっている可能性が高いので、

是非お気をつけを!!